MalumPOS atakuje

9 czerwca 2015, 10:13Eksperci z Trend Micro odkryli szkodliwy kod, który może zaatakować każdy terminal płatniczy (POS), niezależnie od wykorzystywanego w nim systemu. MalumPOS zawiera też mechanizmy utrudniające jego wykrycie.

Poważna dziura w Javie

25 marca 2016, 10:02Użytkownicy Javy powinni jak najszybciej zainstalować opublikowaną właśnie łatę. W oprogramowaniu znaleziono dziurę, która pozwala na zdalne przejęcie pełnej kontroli nad komputerem ofiary.

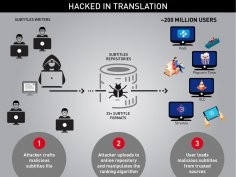

Dziurawe odtwarzacze zagrażają 200 milionom użytkowników

24 maja 2017, 10:38Około 200 milionów użytkowników popularnych odtwarzaczy wideo jest narażonych na atak. Eksperci z Check Point ostrzegają, że takie odtwarzacze jak Kodi, Popcorn Time, Stremio i VLC mogą zostać wykorzystane do przejęcia kontroli nad komputerem

Infekcja w TSMC dotknie producentów smartfonów

6 sierpnia 2018, 12:58Infekcja wirusem komputerowym, do jakiej doszło w TSMC wywołała obawy o ciągłość dostaw 7-nanometrowych układów scalonych. Infekcja nie mogła wydarzyć się w gorszym momencie. Trzeci kwartał roku to szczyt sezonu dla producentów układów

Złośliwe witryny przez lata atakowały tysiące użytkowników iPhone'ów

3 września 2019, 08:14Specjaliści z google'owskiego Project Zero poinformowali o znalezieniu licznych złośliwych witryn, które atakują użytkowników iPhone'ów wykorzystując w tym celu nieznane wcześniej dziury. Wiadomo, że witryny te działają od co najmniej 2 lat i każdego tygodnia są odwiedzane tysiące razy

Badania tomograficzne ujawniły nowe szczegóły dot. śmierci Sekenenre Tao - walecznego faraona

17 lutego 2021, 17:17Skany tomografii komputerowej (TK) wskazały na okoliczności śmierci Sekenenre Tao - faraona XVII dynastii tebańskiej, panującego w XVI w. p.n.e. Władca zginął w pobliżu pola bitwy, został ceremonialnie stracony przez kilka osób za pomocą hyksoskiej broni. Balsamiści umiejętnie ukryli niektóre z ran głowy, co sugeruje, że ciało faraona zostało poddane profesjonalnej mumifikacji (mimo słabego zachowania mumii).

Microsoft potwierdza i uspokaja

3 lutego 2007, 10:10Microsoft przyznaje, że teoretycznie możliwe jest zdalne wydanie systemowi Windows Vista poleceń głosowych za pomocą np. pliku audio umieszczonego na stronie WWW. Firma uspokaja jednak, że scenariusz taki jest mało prawdopodobny, a atak nie jest groźny.

Cyber Storm - jak zaatakowano USA

31 stycznia 2008, 11:06W lutym 2006 roku Stany Zjednoczone we współpracy z Wielką Brytanią, Kanadą, Australią i Nową Zelandią, przeprowadziły ćwiczenia pod nazwą „Cyber Storm”. Miały one sprawdzić gotowość agend rządowych i firm prywatnych do przeciwdziałania poważnemu zagrożeniu. W bieżącym roku odbędą się ćwiczenia „Cyber Storm 2”, a aż do dzisiaj nie było wiadomo, jak przebiegły pierwsze z nich.

Selen: nowa broń przeciwko HIV?

30 listopada 2008, 20:28Podwyższenie stężenia białek zawierających jony selenu ogranicza namnażanie wirusa HIV - donoszą biochemicy z Uniwersytetu Stanu Pennsylvania. Czy oznacza to, że wzbogacenie diety o ten pierwiastek może wspomóc organizm w walce z patogenem?

Atak na bankomaty

4 czerwca 2009, 14:32W krajach Europy Wschodniej zaatakowano 20 bankomatów z systemem Windows XP. Firma TrustWave uważa, że to tylko test i wkrótce można spodziewać się dużej fali ataków w USA i na zachodzie Europy.